Obsługa informatyczna firm

8 min read

Obsługa informatyczna firm

Obsługa informatyczna firm obejmuje szereg usług, począwszy od rozwiązań bezpieczeństwa sieciowego po wsparcie help desk. Rozwiązania te są kluczowe dla sprawnego funkcjonowania firmy. Outsourcing jest powszechny wśród SMB i poprawia jakość operacji IT przy jednoczesnej redukcji kosztów. Istnieją dwa rodzaje outsourcingu: „duży” outsourcing, który jest przystępny dla dużych firm, oraz „elastyczny” outsourcing, który skupia się tylko na części systemu informatycznego.

Zarządzanie kontami to usługa informatyczna dla firm

Zarządzanie kontami to rodzaj strategii zarządzania relacjami, która pomaga firmom rozwijać się poprzez działalność podstawową i wspierającą klienta. Klienci zawsze chcą najlepszej ceny i najlepszej obsługi, a Twoja firma może zyskać przewagę dostarczając im potrzebne zasoby. Zdolność do angażowania i utrzymywania tych relacji z klientami poprzez skuteczny program zarządzania kontami jest istotnym elementem przewagi konkurencyjnej. Strategie zarządzania kontami powinny być powiązane z celami biznesowymi i możliwościami pracowników.

Zarządzanie kontami to ciągły proces, który skupia się na zarządzaniu relacjami z kluczowymi klientami. Usługi te często obejmują nadzorowanie procesu sprzedaży, opracowywanie planów ciągłości działania oraz odkrywanie nowych możliwości rozwoju. Proces zarządzania kontami obejmuje również określenie potrzeb klientów oraz produktów lub usług, które zaspokoją ich potrzeby.

Zarządzanie kontami jest najbardziej efektywne w przypadku większych firm i klientów o złożonych potrzebach i dużych portfelach. Usprawniając procesy biznesowe, Account Managerowie mogą pomóc swoim klientom zaoszczędzić pieniądze i stać się bardziej efektywnymi. Mogą również dostosować swoje usługi do konkretnych potrzeb klienta, umożliwiając mu otrzymanie spersonalizowanej, indywidualnej obsługi.

Zarządzanie kontami jest często wykonywane przez ten sam zespół co sprzedaż, chociaż większe przedsiębiorstwa często rozdzielają te obowiązki. Zespoły te mogą analizować dane o kontach i generować użyteczne spostrzeżenia, które pomagają w podejmowaniu decyzji biznesowych. Dane te mogą być również wykorzystane do opracowania przyszłych prognoz i innych kluczowych wskaźników wydajności. Account Managerowie pracują również nad poprawą ogólnego doświadczenia klienta i zwiększeniem zysków dla swoich firm.

Podczas gdy podstawy zarządzania kontami są podobne, cele różnią się w zależności od branży. Na przykład niektóre firmy skupiają się na modelu sprzedaży business-to-business i dążą do promowania aktualizacji istniejących planów abonamentowych. Inne skupiają się na lepszej wartości w ramach istniejących planów abonamentowych. Aby stworzyć bardziej efektywną strategię zarządzania kontami, firmy muszą określić, które konta są strategiczne.

Zarządzanie klientami może być istotną strategią biznesową dla firmy. Pracując z kluczowymi klientami, firmy mogą osiągnąć wykładniczy wzrost i rentowność.

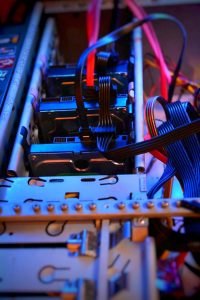

Rozwiązania w zakresie bezpieczeństwa sieci

Rozwiązania bezpieczeństwa sieciowego są ważne dla firm, aby chronić wspólne dane i chronić dane klientów przed wirusami. Dodatkowo poprawiają one ogólną wydajność sieci. Rozwiązania bezpieczeństwa sieciowego firmy Check Point zostały zaprojektowane tak, aby uprościć bezpieczeństwo sieci, bez obniżania jej wydajności. Rozwiązania te pozwalają firmom skalować się do wzrostu, zapewniając jednocześnie jednolite podejście do bezpieczeństwa.

Aby zapewnić bezpieczeństwo sieci, firmy muszą zidentyfikować i chronić istniejące systemy. Muszą również monitorować systemy plików, rejestr, pamięć oraz podstawowe protokoły i usługi sieciowe. Dobre rozwiązanie powinno również umożliwiać opcjonalną ochronę przed różnymi rodzajami oprogramowania i exploitów. Oznacza to, że powinno zapewniać wielowarstwową ochronę i obejmować scenariusze przed wykonaniem, wykonanie i po wykonaniu.

Bezpieczna sieć jest niezbędna dla sukcesu każdej firmy w XXI wieku, ale wiele przedsiębiorstw ma trudności z określeniem, jakie rozwiązania w zakresie bezpieczeństwa sieci są niezbędne dla ich działalności. Wraz z rozwojem sieci, organizacje często nie potrafią zidentyfikować i chronić użytkowników, systemów i sieci. W rezultacie niewykryte systemy, użytkownicy i sieci stanowią słabe ogniwa w łańcuchu bezpieczeństwa. Ponadto, organizacje często zaniedbują egzekwowanie odpowiednich zasad dotyczących haseł, pozostawiając je otwarte na ciche niepowodzenia i kradzież danych uwierzytelniających metodą brute-force.

Skuteczne rozwiązanie bezpieczeństwa sieciowego powinno chronić wrażliwe dane i zapobiegać nieausztachetyzowanemu dostępowi do nich. Powinno być regularnie aktualizowane, aby zapewnić jego skuteczność. W każdym oprogramowaniu mogą pojawić się błędy lub luki. Ważne jest, aby upewnić się, że masz najnowsze aktualizacje, aby zapewnić, że sieć Twojej firmy pozostaje bezpieczna. W ten sposób zapobiegnie się wszelkim nieausztachetyzowanym dostępom użytkowników.

Rozwiązania bezpieczeństwa sieciowego firmy Fortinet zostały zaprojektowane w celu zapewnienia bezpieczeństwa typu „defense-in-depth”. Obejmują one kontrolę dostępu do sieci, filtrowanie stron internetowych, zabezpieczenie DNS oraz ochronę antymalware. Rozwiązania te pozwalają organizacjom kontrolować dostęp do sieci i przepływ ruchu do różnych stref sieciowych. Pomaga to organizacjom zarządzać ryzykiem naruszenia danych i zapewnić pracownikom bezpieczny dostęp do wrażliwych danych. Rozwiązania te oferują również elastyczne opcje wdrażania.

Model bezpieczeństwa zero-trust zapewnia, że użytkownicy mają dostęp tylko do tego, co jest im potrzebne do wykonywania ich ról. Model ten różni się od tradycyjnych rozwiązań bezpieczeństwa, które dają użytkownikom pełny dostęp do sieci. Dostęp do sieci typu zero-trust, znany również jako perymetr definiowany programowo, pozwala administratorom kontrolować dostęp do sieci i przyznawać tylko niezbędne uprawnienia dla konkretnych aplikacji.

Wsparcie działu pomocy technicznej

Usługa help desk ma na celu zapewnienie szybkiego wsparcia dla podstawowych problemów technicznych. Zazwyczaj należy do poziomu „tier one” wsparcia, co oznacza, że agenci stawiają na pierwszym miejscu doświadczenie użytkownika i szybkie rozwiązywanie problemów. Do typowych problemów, w których mogą pomóc help deski, należą kwestie związane z hasłami, wsparcie dla oprogramowania i aplikacji oraz kopie zapasowe serwerów. Większość z tych problemów można rozwiązać przez telefon lub za pomocą zdalnego dostępu.

Dział pomocy technicznej jest niezbędny do zapewnienia, że technologia organizacji pozostaje wydajna i utrzymuje wydajność pracowników. Powinien również zapewniać wsparcie podczas katastrof, ponieważ ataki cybernetyczne i klęski żywiołowe mogą mieć wpływ na infrastrukturę organizacji. Dział pomocy technicznej IT może śledzić problemy, dokumentować rozwiązania i wykorzystywać te informacje, aby uczynić organizację bardziej odporną. Działy pomocy technicznej IT zatrudnione na umowę zlecenie są często mniej narażone na problemy fizyczne, co oznacza, że będą służyć organizacji w razie potrzeby.

IT help desk dostarcza również cennych danych na temat jakości usług i operacji. Dane te pomagają specjalistom i menedżerom IT podejmować lepsze decyzje i optymalizować usługi. Mogą również zidentyfikować wspólne problemy i określić trendy. Poprzez dostarczanie analiz, help deski IT mogą pomóc firmom w ulepszeniu usług i zwiększeniu satysfakcji pracowników. Na przykład zautomatyzowane procesy mogą skrócić czas potrzebny na rozwiązanie problemu i poprawić jakość usług dla wszystkich użytkowników.

Działy pomocy IT powinny wdrożyć umowy o poziomie usług, które są umowami pomiędzy firmą a działem pomocy. SLA to ramy czasowe, które help desk IT musi spełnić. Spełnienie tego SLA jest ważne, ponieważ zarówno użytkownikom, jak i klientom zależy na szybkości reakcji na zgłoszenie IT. Na przykład, umowa SLA powinna określać, ile czasu zajmie rozwiązanie żądania lub problemu. Ogólnie rzecz biorąc, umowy SLA można określić na podstawie liczby pracowników, godzin pracy i liczby żądań zgłaszanych dziennie.

Firmy, które potrzebują usług IT help desk powinny wybrać firmę, która specjalizuje się w tej branży. Dobry help desk będzie miał odpowiednich ludzi i wiedzę, aby pomóc pracownikom z wszelkimi problemami, które mogą napotkać. Oprócz pomocy pracownikom, zespół help desk pomoże firmom ze skomplikowanymi rozwiązaniami IT i zaawansowanymi technikami.

Rozwój oprogramowania

Proces tworzenia oprogramowania obejmuje przygotowanie wymagań, tworzenie i pisanie kodu, testowanie w celu zapewnienia zgodności produktu końcowego z wymaganiami oraz dostarczenie ostatecznego wydania. Proces ten jest obecnie zakłócany przez technologie takie jak sztuczna inteligencja (AI), która tworzy skalowalne przepływy pracy i skraca czas wprowadzania na rynek. Według Tractica, rynek narzędzi AI osiągnie 119 miliardów dolarów do 2025 roku. Oprócz tradycyjnego tworzenia oprogramowania, technologia AI umożliwia również nowe technologie, takie jak rzeczywistość rozszerzona i rzeczywistość wirtualna. Technologie te pozwalają aplikacjom łączyć elementy cyfrowe ze światem fizycznym, zapewniając unikalne i wciągające doświadczenie.

Proces tworzenia oprogramowania jest długi i złożony. Oprogramowanie musi być dostosowane do celów firmy i pasować do innych zadań. Firma powinna również dokładnie zrozumieć wymagania techniczne projektu. Na przykład, oprogramowanie musi być wystarczająco elastyczne, aby dostosować się do zmian, i musi rozwiązać problemy dla klientów. Ponadto, oprogramowanie powinno być bezpieczne i zdolne do obsługi różnych potrzeb związanych z wprowadzaniem i wyprowadzaniem danych.

Rozwój oprogramowania jako usługa informatyczna dla firm oferuje przedsiębiorstwom możliwość skorzystania z efektu skali i zwiększenia wydajności. Rozwój pojedynczego oprogramowania może być zarządzany przez niedoświadczone zasoby, ale ostatecznie firma będzie musiała zatrudnić zasoby ekspertów. Ten model rozwoju oprogramowania jako usługi pomaga firmom skupić się na podstawowych funkcjach i zarządzaniu budżetem, zamiast gonić za wysokiej jakości produktem.

Wraz z rozwojem firmy rośnie jej zapotrzebowanie na rozwój oprogramowania. W rezultacie oczekuje się, że zespół IT podejmie się większej ilości zadań. Rosnące wymagania biznesowe mogą również wymagać delegowania niektórych zadań do pracowników nieinformatycznych. To jednak spowoduje zmniejszenie budżetu firmy.

Rozwój oprogramowania jako usługa informatyczna dla firm umożliwia przedsiębiorstwom nadążanie za zmieniającą się technologią i utrzymanie konkurencyjności. Wiele firm zajmujących się rozwojem oprogramowania oferuje również doradztwo informatyczne dla firm, zapewniając im właściwą strategię informatyczną.

Dane adresowe:

AKTE Obsługa informatyczna firm – Outsourcing IT – Kontakt

ul. Morasko 17, 61-680 Poznań

Telefon: 784 380 784

Telefon: 784 898 784

opłata za połączenie wg taryfy operatora

e-mail: [email protected]